Sekureca Akademio pri Informa Teknologio de EITCA/IS

EITCA/IS Information Technologies Security Academy estas EU-bazita, internacie agnoskita normo de kompetenta atestado ampleksanta scion kaj praktikajn kapablojn en la kampo de cibersekureco.

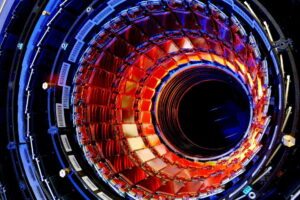

La instruplano de la EITCA/IS Information Technologies Security Academy kovras profesiajn kompetentecojn en la lokoj de komputila komplekseco, klasika kriptografio (inkluzive de kaj privatŝlosila simetria kriptografio kaj publikŝlosila nesimetria kriptografio), kvantuman kriptografion (kun emfazo de QKD, kvantuma ŝlosildistribuo). ), kvantumajn informojn kaj kvantuman komputadenkondukon (inkluzive de nocio de kvantumcirkvitoj, kvantumpordegoj kaj kvantuma algoritmo kun emfazo de praktikaj algoritmoj kiel ekzemple Shor-faktorigo aŭ diskretaj tagalo-trovantaj algoritmoj), komputila reto (inkluzive de teoria OSI-modelo), komputilsistemoj sekureco (kovranta). bazaĵoj kaj altnivelaj praktikaj temoj, inkluzive de sekureco de porteblaj aparatoj), administrado de retserviloj (inkluzive de Vindozo kaj Linukso), sekureco de TTT-aplikoj kaj provo de penetrado de TTT (inkluzive de pluraj praktikaj pentestteknikoj).

Akiro de la EITCA/IS Information Technologies Security Academy Certification atestas akirado de kapabloj kaj trapasado de finaj ekzamenoj de ĉiuj la anstataŭaj eŭropaj IT-Atestado (EITC) programoj konsistigantaj la plenan instruplanon de la EITCA/IS Information Technologies Security Academy (ankaŭ havebla aparte kiel ununuraj EITC-atestiloj) .

Protekto de komputilaj sistemoj kaj retoj kontraŭ informrivelo, ŝtelo aŭ damaĝo al aparataro, programaro aŭ al la prilaboritaj datumoj, same kiel interrompo aŭ misdirekto de komunikado aŭ elektronikaj servoj provizitaj, estas ĝenerale nomata komputila sekureco, cibersekureco aŭ informoj. teknologio(j) sekureco (IT-sekureco). Pro la kreskanta dependeco de la monda funkciado de komputilaj sistemoj (inkluzive de sociaj kaj ekonomiaj aviadiloj) kaj precipe de la interreta komunikado, kaj ankaŭ de sendrataj retaj normoj kiel Bluetooth kaj Wi-Fi, kune kun kreskanta disvastigo de tiel nomataj inteligentaj aparatoj kiel saĝtelefonoj. , inteligentaj televidiloj, kaj diversaj aliaj aparatoj kiuj konsistigas la Interreton de aferoj, la kampo de IT-sekureco (cibersekureco) fariĝas ĉiam pli grava. Pro ĝia komplekseco laŭ sociaj, ekonomiaj kaj politikaj implicoj (inkluzive de tiuj de nacia sekureco), same kiel komplekseco laŭ teknologioj implikitaj, cibersekureco estas unu el la plej kritikaj zorgoj en la moderna mondo. Ĝi ankaŭ estas unu el la plej prestiĝaj IT-specialiĝo karakterizita de ĉiam kreskanta postulo je tre trejnitaj specialistoj kun siaj kapabloj konvene evoluigitaj kaj atestitaj, kiuj povas doni multan kontenton, malfermi rapidan karieran disvolviĝon, ebligi implikiĝon en gravaj projektoj (inkluzive de strategiaj naciaj sekurecprojektoj) kaj ebligi vojojn por pliaj mallarĝaj specialiĝoj en malsamaj domajnoj de ĉi tiu kampo. La laboro de fakulo pri cibersekureco (aŭ oficisto pri cibersekureco en privata aŭ publika organizo) estas postulema sed ankaŭ rekompenca kaj tre respondeca. Kompetenteco pri kaj teoriaj fundamentoj kaj praktikaj aspektoj de moderna cibersekureco garantias ne nur tre interesan kaj avangardan informteknologiojn rilatan futurisman laboron, sed ankaŭ konsiderinde pli altajn salajrojn kaj rapidajn karierevoluajn vojojn pro signifaj mankoj de atestitaj cibersekurecprofesiuloj kaj ĝeneraligitaj kompetentecaj mankoj rilate al. kaj teoria scio kaj praktikaj kapabloj en informteknologiaj sekureco. IT-sekurecaj paradigmoj rapide evoluis en la lastaj jaroj. Ĉi tio ne estas surpriza ĉar sekurigado de informaj teknologioj estas proksime rilatita al la arkitekturoj de sistemoj kiuj stokas kaj prilaboras informojn. Disvastigo de Interretaj servoj, precipe en elektronika komerco, pelis jam dominantan parton de ekonomio en virtualajn datumojn. Ne estas sekreto, ke nuntempe la plej multaj el la ekonomiaj transakcioj tutmonde pasas per elektronikaj kanaloj, kiuj kompreneble postulas taŭgajn nivelojn de sekureco.

Por kompreni cibersekurecon kaj povi evoluigi pliajn teoriajn kaj praktikajn kapablojn en ĉi tiu kampo oni unue devus kompreni bazojn de komputada teorio (komputila komplekseco) same kiel bazojn de kriptografio. La unua kampo difinas fundamentojn por komputiko kaj la dua (kriptografio) difinas fundamentojn de sekura komunikado. Kriptografio en si mem ĉeestis en nia civilizo de antikvaj tempoj por disponigi rimedojn por protekti sekretecon de komunikado, kaj en pli ĝeneralaj esprimoj por disponigi ĝian aŭtentecon kaj integrecon. Moderna klasika kripto estis dividita en inform-teoria (nerompebla) simetria (privat-ŝlosila) kriptografio (bazita sur la unufoja kusenetoĉifro, tamen nekapabla solvi la problemon de la ŝlosildistribuo tra komunikadkanaloj) kaj kondiĉe sekura malsimetria (publika). -ŝlosilo) kriptografio (komence solvante la problemon de la ŝlosildistribuo kaj poste evoluante en kriptosistemojn laborantajn kun tielnomitaj publikaj ŝlosiloj kiuj estis uzotaj por datenĉifrado kaj estis ligitaj en nesimetriaj rilatoj de komputa kompleksecperiodoj kun privataj ŝlosiloj, malfacile komputeblaj de iliaj ekvivalentaj publikaj ŝlosiloj, kiuj povus esti uzataj por deĉifri datumojn). La publikŝlosila kriptografio kiel praktike superanta aplikajn potencialojn de privatŝlosila kriptografio dominis la Interreton kaj nuntempe estas ĉefa normo en sekurigado de Interreta privata komunikado kaj elektronika komerco. En 1994 tamen okazis grava trarompo, kiu montris, ke kvantumalgoritmoj povas rompi plej oftajn publikŝlosilajn kriptajn sistemojn (ekz. la RSA-ĉifro bazita sur la faktoriga problemo). Aliflanke kvantuma informo disponigis tute novan paradigmon por kriptografio, nome la protokolo de distribuo de kvantuma ŝlosilo (QKD), kiu ebligas praktike efektivigi nerompeblajn (informteoriajn) sekurajn kriptosistemojn por la unua fojo en la historio (eĉ ne rompieblaj kun ajna kvantuma algoritmo). Kompetenteco en ĉi tiuj areoj de modernaj evoluoj de cibersekureco metas fundamentojn por praktikaj kapabloj kiuj povas esti aplikitaj por mildigi ciberminacojn al retoj, komputilsistemoj (inkluzive de serviloj sed ankaŭ personaj komputiloj kaj porteblaj aparatoj) kaj diversaj aplikoj (plej grave retaj aplikoj). Ĉiuj ĉi tiuj kampoj estas kovritaj de la Akademio pri Sekureco de Informoj pri Informoj de EITCA/IS, integrante kompetentecon en kaj teoriaj kaj praktikaj areoj de cibersekureco, kompletigante kapablojn kun penetrotesta kompetenteco (inkluzive de praktikaj retaj pentestaj teknikoj).

Ekde la apero de Interreto kaj la cifereca ŝanĝo, kiu okazis en la lastaj jaroj, la koncepto de cibersekureco fariĝis komuna temo en nia profesia kaj persona vivo. Dum la lastaj 50 jaroj da teknologia progreso, cibersekureco kaj ciberminacoj sekvis la evoluon de komputilaj sistemoj kaj retoj. Ĝis la invento de la Interreto en la 1970-aj kaj 1980-aj jaroj, komputilsistemoj kaj retaj sekureco estis ĉefe forigita al akademio, kie, kun kreskanta konektebleco, komputilvirusoj kaj retaj entrudiĝoj komencis eki. La 2000-aj jaroj vidis la instituciigon de ciberriskoj kaj cibersekureco, sekvante la pliiĝon de virusoj en la 1990-aj jaroj. Grandskalaj atakoj kaj registara leĝaro komenciĝis aperi en la 2010-aj jaroj. La sesio de aprilo 1967 de Willis Ware ĉe la Spring Joint Computer Conference, same kiel la posta publikigo de la Ware Report, estis akvodislimaj mejloŝtonoj en la historio de komputilsekureco.

La tielnomita CIA-triunuo de Konfidenco, Integreco kaj Havebleco estis establita en 1977 NIST-publikigo kiel klara kaj facila aliro por klarigi esencajn sekurecpostulojn. Multaj pli ampleksaj kadroj poste estis prezentitaj, kaj ili daŭre evoluas. Tamen, ekzistis neniuj gravaj komputilriskoj en la 1970-aj jaroj kaj 1980-aj jaroj ĉar komputiloj kaj la interreto daŭre estis en frua stadio de evoluo kun relative malalta konektebleco, kaj sekurecminacoj estis facile detektitaj en limigitaj domajnoj de operacioj. Malicaj internuloj, kiuj ricevis neaŭtorizitan aliron al kritikaj dokumentoj kaj dosieroj, estis la plej ofta fonto de danĝero. Ili ne uzis malbonvaron aŭ retajn breĉojn por financa avantaĝo en la fruaj jaroj, malgraŭ la fakto ke ili ekzistis. Establitaj komputilfirmaoj, kiel ekzemple IBM, komencis evoluigi komercajn alirkontrolsistemojn kaj komputilsekurecsoftvaron en la dua duono de la 1970-aj jaroj.

La epoko de malicaj komputilaj programoj (vermoj aŭ virusoj se ili havis programitajn ecojn de memreproduktado kaj kontaĝaj operacioj, disvastiĝantaj en komputilaj sistemoj per retoj kaj aliaj rimedoj) komenciĝis en 1971 kun tiel nomata Creeper. Creeper estis BBN-evoluinta eksperimenta komputila programo konsiderita kiel la unua komputilvermo. Reaper, la unua kontraŭvirusa programaro, estis evoluigita en 1972. Ĝi estis konstruita por migri trans la ARPANET kaj forigi la Creeper-vermon. Grupo de germanaj retpiratoj faris la unuan dokumentitan agon de ciberspionado inter septembro 1986 kaj junion 1987. La bando hakis en la retojn de amerikaj defendfirmaoj, universitatoj, kaj armeaj bazoj, vendante la datenojn al la sovetia KGB. Markus Hess, la gvidanto de la grupo, estis kaptita la 29-an de junio 1987. La 15-an de februaro 1990, li estis trovita kulpa de spionado (kune kun du kunkonspirantoj). Morris-vermo, unu el la unuaj komputilvermoj, estis disvastigita per la Interreto en 1988. Ĝi ricevis multe da priraportado en la ĉefkomunikiloj. Baldaŭ post kiam la National Center for Supercomputing Applications (NCSA) publikigis Mosaic 1.0, la unuan tTT-legilon, en 1993, Netscape komencis krei la SSL-protokolon. En 1994, Netscape havis SSL-version 1.0 preta, sed ĝi neniam estis liberigita al publiko pro kelkaj gravaj sekurecdifektoj. Ripeti atakoj kaj vundebleco kiu permesis al piratoj ŝanĝi neĉifritajn mesaĝojn liveritajn de uzantoj estis inter la malkovritaj difektoj. Netscape, aliflanke, publikigis Version 2.0 en februaro 1995.

En Usono, la National Security Agency (NSA) estas en pagendaĵo de protektado de usonaj informretoj same kiel kolektado de eksterlandaj inteligentecoj. Ĉi tiuj du respondecoj estas malkongruaj. Kiel defenda mezuro, revizii programaron, trovi sekurecproblemojn kaj klopodi por ripari la difektojn estas ĉiuj parto de protektado de informsistemoj. Ekspluati sekurectruojn por akiri informojn estas parto de kolektado de inteligenteco, kio estas malamika ago. Kiam sekurecmalfortoj estas fiksitaj, ili ne plu estas ekspluateblaj de la NSA. La NSA ekzamenas vaste uzatan programaron por identigi sekurectruojn, kiujn ĝi tiam uzas por lanĉi ofensivajn atakojn kontraŭ usonaj konkurantoj. La agentejo malofte prenas defendajn agojn, kiel malkaŝi sekurecajn problemojn al programistoj por ke ili estu riparitaj. Dum tempo, la ofensiva strategio funkciis, sed aliaj landoj, kiel Rusio, Irano, Nord-Koreio kaj Ĉinio, iom post iom disvolvis sian propran ofensivan kapablon, kiun ili nun uzas kontraŭ Usono. NSA-entreprenistoj evoluigis kaj vendis simplajn unu-klakajn solvojn kaj atakajn ilojn al usonaj agentejoj kaj aliancanoj, sed la iloj finfine trovis sian vojon en la manojn de eksterlandaj kontraŭuloj, kiuj povis studi ilin kaj evoluigi siajn versiojn. La propraj hakaj kapabloj de la NSA estis hakitaj en 2016, kaj Rusio kaj Nord-Koreio ekspluatis ilin. Kontraŭuloj fervoraj konkuri en cibermilitado dungis NSA-laboristojn kaj entreprenistojn ĉe troaj salajroj. Ekzemple, en 2007, Usono kaj Israelo komencis ataki kaj difekti ekipaĵon uzitan en Irano por rafini atommaterialojn ekspluatante sekurectruojn en la Microsoft Windows operaciumo. Irano rebatis amase investante en sia propra cibermilita kapablo, kiun ĝi tuj komencis uzi kontraŭ Usono. Oni devas rimarki, ke nuntempe la cibersekureca kampo estas vaste traktata kiel strategia nacia sekureca kampo kaj rimedo de ebla estonta militado.

La EITCA/IS-Atestilo disponigas ampleksan ateston de profesiaj kompetentecoj en la areo de IT-sekureco (cibersekureco) intervalanta de fundamentoj ĝis progresinta teoria scio, same kiel inkluzive de praktikaj kapabloj en klasikaj same kiel kvantumaj kriptosistemoj, sekura komputila retoj, komputilsistemoj sekureco. (inkluzive de sekureco de porteblaj aparatoj) sekureco de serviloj kaj sekureco de aplikaĵoj (inkluzive de sekureco de retejoj kaj provoj de penetrado).

EITCA/IS Information Technologies Security Academy estas altnivela trejnado kaj atesta programo kun la referencita altkvalita malferma-alira ampleksa didaktika enhavo organizita en paŝo-post-paŝa didaktika procezo, elektita por adekvate trakti la difinitan instruplanon, eduka ekvivalenta al internacia poŝto. -bakalaŭraj studoj en cibersekureco kombinitaj kun la industrinivela cibersekureco cifereca trejnado, kaj superante normigitajn trejnajn ofertojn en diversaj kampoj de aplikebla IT-sekureco havebla sur la merkato. La enhavo de la programo de Atestado de la Akademio de EITCA estas precizigita kaj normigita de la Eŭropa Instituto pri Atestado pri Informoj pri Teknologioj EITCI en Bruselo. Ĉi tiu programo estas sinsekve ĝisdatigita daŭrante pro progresoj en cibersekureca kampo laŭ la gvidlinioj de la EITCI-Instituto kaj estas submetita al periodaj akreditoj.

La programo EITCA/IS Information Technologies Security Academy konsistas el koncernaj konsistigaj eŭropaj IT Certification EITC-programoj. La listo de EITC-Atestoj inkluzivitaj en la kompleta programo EITCA/IS Information Technologies Security Academy, konforme al la specifoj de la Eŭropa Instituto pri Atestado pri Informa Teknologio EITCI, estas prezentita sube. Vi povas klaki sur respektivaj EITC-programoj listigitaj en rekomendita ordo por individue enskribiĝi por ĉiu EITC-programo (alternative al enskribiĝi por la kompleta EITCA/IS Information Technologies Security Academy-programo supre) por daŭrigi kun siaj individuaj instruplanoj, prepariĝante por ekvivalentaj EITC-ekzamenoj. Trapasi ĉiujn ekzamenojn por ĉiuj la substituaj EITC-programoj rezultas kun kompletigo de la EITCA/IS Information Technologies Security Academy-programo kaj kun donado de la ekvivalenta EITCA-Akademia Atestado (kompletigita per ĉiuj ĝiaj anstataŭaj EITC-Atestiloj). Post trapaso de ĉiu individua EITC-ekzameno vi ankaŭ ricevos la respondan EITC-Atestilon, antaŭ ol kompletigi la tutan EITCA-Akademio.

EITCA/IS Information Technologies Security Academy konsistigaj EITC-programoj